كيف أثرت الجرائم الإلكترونية على عالم العمل؟

شهدت الحقبة الزمنية المعاصرة تحولات كبيرة في مجال الجريمة الالكترونية. وارتبط ذلك بتحول شبكة الانترنت من شبكة أكاديمية إلى شبكة تعنى بمختلف المجالات التجارية والفردية والشركات. وقد وصل مستخدمي تلك الشركات الى المليارات. مما زاد من عبء مكافحة الجريمة على المختصين في هذا المجال.وقد ظهر مفهوم الجرائم العابرة للقارات. حيث يتم تنفيذ المجرمين لمخططاتهم الاجرامية دون الاكتراث لحدود الدول. وقد اختلفت الأسباب والدوافع لتنفيذ الجرائم الالكترونية.

ويأتي في مقدمتها الدوافع لجمع المعلومات المحفوظة على أجهزة الحاسب الآلي. او المعلومات المنقولة على الشبكة العالمية. فضلاً عن الرغبة في إضرار الغير من جهات أو شخصيات معينة إلى جانب الربح المالي(البادي وآخرون، 2016، ص27-28).

ما هو أمن البيانات في مجال الأعمال؟

أمن البيانات (المعلومات) هو حماية نظام المعلومات بالمؤسسة ومكوناتها. والتأكد من عدم تعرضها للمخاطر وأنها متاحة للأشخاص المصرح لهم. وتتلخص أهدافه في نزاهة البيانات والسرية والتحقق من المستخدم>والتي يتم تحقيقها من خلال تدريب الإدارة العليا في الشركة على آلية نظم المعلومات المحاسبية الإلكترونية والتأكد من احتوائها على متطلبات الرقابة الداخلية بصورة عامة. وكيفية المحافظة على سرية المعلومات المخزنة ضمن قواعد البيانات بشكل خاص (عبد الجابر، 2013، ص22).

ما هو تعريف الجريمة الإلكترونية؟

هي كل سلوك غير مشروع أو غير أخلاقي أو غير مصرح به يتعلق بالمعالجة الآلية للبيانات أو نقلها (شعبان، 2009، ص118).حالتين منفصلتين لأشخاص تعرضوا للخطر أو للضرر بسبب تسرب وكشف معلومات خاصة عن الضحية.

لقد شهدت التكنولوجيا نقلة هائلة في الآونة الأخيرة. حتى باتت تسيطر على جميع المجالات والتعاملات. وبالتالي ظهرت تهديدات أمن المعلومات. ومع هذا التطور والمميزات أصبح علينا حماية أمن المعلومات الالكترونية والتكنولوجية مما قد تتعرض له. لكي نضمن أمنها وسلامتها. فهناك العديد من أنواع التهديدات التي تتعرض لها البيانات، والتي يجب معرفتها والتعرف على وسائل الحماية منها وتفاديها لتجنب مخاطرها .حالتين للمقارنة:

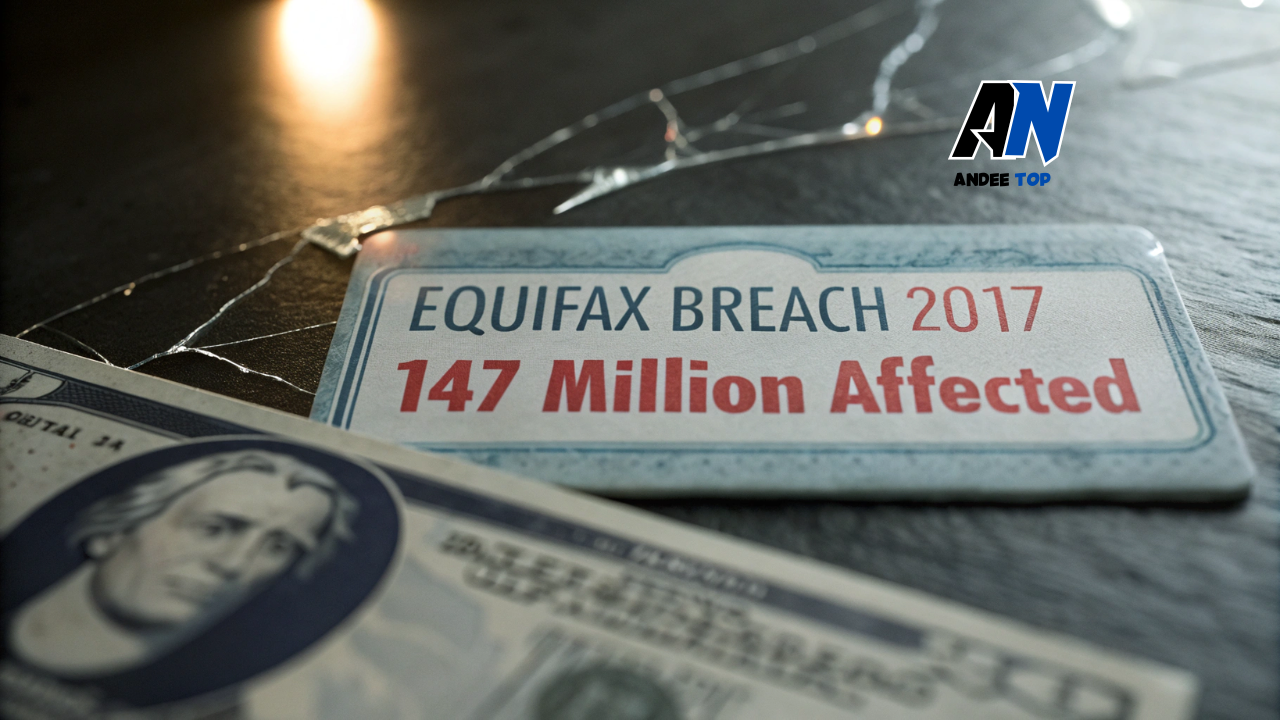

حالة 1: تسرب بيانات شركة "Equifax"

في عام 2017. تسبب إحدى الثغرات في تطبيق موقع الكتروني تابع لشركة "Equifax" الأمريكية (وهي واحدة من أكبر شركات تقييم الائتمان) لاختراق أمني ضخم أدى إلى فقدان البيانات الشخصية الحساسة لـ 147 مليون شخص أمريكي. وقد شمل ذلك ضياع أرقام الضمان الاجتماعي. تواريخ الميلاد. العناوين. أرقام رخص القيادة. وأرقام بطاقات الائتمان.حيث تمت الهجمات على مدى ثلاثة أشهر من أيار / مايو إلى موز/ يوليو. إلا أنه لم يتم الإعلان الرسمي عن الاختراق الأمني قبل شهر أيلول/سبتمبر. وقد ساهم هذا الاختراق في زيادة الوعي بمخاطر تسريب البيانات الشخصية. وقد تأثرت بشكل كبير سمعة الشركة (الفوال، 2020، ص40).

حالة 2: تسرب بيانات تطبيق "Cambridge Analytica"

في عام 2018. تم كشف النقاب عن تسرب بيانات ملايين المستخدمين على منصة "فيسبوك" من قبل شركة "Cambridge Analytica".هذه الشركة قامت بجمع بيانات شخصية واسعة النطاق للمستخدمين دون علمهم. واستخدمت هذه البيانات للاستهداف السياسي خلال الانتخابات الأمريكية 2016. دون علم أصحابها بهدف توجيه تفضيلات وخياراتهم لصالح مرشح معين. مما أثار انتقادات واسعة النطاق بشأن اختراق الخصوصية واستغلال البيانات (المستقبل، 2021).

ما هي العناصر المشتركة في الحالتين؟

العناصر المشتركة:

- البيانات الحساسة: في شركة Equifax تم اختراق بيانات مثل الأرقام الشخصية. والتفاصيل المالية. والتي يمكن استخدامها في الاحتيال المالي. بينما في شركة Cambridge تم اختراق المعلومات الشخصية مثل ميول الناس. اهتماماتهم. وأصواتهم السياسية. وبالتالي في الحالتين. تم التعرض للبيانات الشخصية الحساسة مثل المعلومات المالية والسياسية. مما يزيد من احتمالية إساءة استخدامها.

- الثغرات الأمنية والإدارة السيئة للبيانات: في كلا الشركتين لم تُتخذ الإجراءات الوقائية أو الرقابية المناسبة لحماية المعلومات الشخصية في وقت مبكر لسد الثغرات الأمنية في النظام.

- التأثير المالي والسمعة: تكبدت الشركة Equifax غرامات مالية ضخمة وأضراراً كبيرة على سمعتها وثقة العملاء بها. بينما في شركة Cambridge واجهت شركة "فيسبوك" فضائح كبيرة وغرامات مالية ضخمة بعد الحادثة. فضلاً عن فقدان ثقة الجمهور. وبالتالي في الحالتين. كانت هناك تداعيات مالية وقانونية كبيرة على الشركات التي تعرّضت لتسرب البيانات.

حالتين أخريتين للمقارنة:

هنا سأذكر حالتين أخريتين لأشخاص تعرضوا للأذى نتيجة لتسرب معلوماتهم الشخصية:

1. ضحايا العنف المنزلي في المملكة المتحدة:

في بعض الحالات التي وقعت في المملكة المتحدة. تعرضت معلومات ضحايا العنف المنزلي للتسرب نتيجة أخطاء في معالجة البيانات من قبل منظمات مثل مقدمي خدمات الإسكان والشرطة. إحدى الحالات تشمل امرأة تم تسريب عنوانها الجديد إلى شريكها السابق الذي كان يسيء إليها. مما عرض حياتها للخطر وأجبرها على الانتقال إلى موقع جديد مرة أخرى. كما تم كشف هوية نساء أخريات ممن تقدمن بطلبات لحماية أنفسهن. مما أدى إلى تعرضهن لمزيد من المخاطر. هذه الحوادث تظهر خطورة عدم حماية بيانات الأشخاص الأكثر ضعفًا. (سولو،2018).2. اختراق بيانات T-Mobile في الولايات المتحدة:

في عام 2021. تعرضت شركة T-Mobile لاختراق كبير أثر على 40 مليون عميل. تضمنت البيانات المسربة أرقام الضمان الاجتماعي. وعناوين. وغيرها من المعلومات الحساسة التي تم بيعها على الإنترنت المظلم. عانى الضحايا من سرقة الهوية والاحتيال المالي. حيث استغل المتسللون هذه المعلومات لفتح حسابات وقروض بأسماء الضحايا. مما أدى إلى خسائر مالية وأضرار معنوية كبيرة. (مورجن،2022).

في كلتا الحالتين.

- تم اختراق أو تسريب معلومات شخصية حساسة نتيجة لإهمال في التعامل مع بيانات الأفراد.

- الضحايا في كلتا الحالتين كانوا في أوضاع هشة؛ مثل الناجين من العنف المنزلي أو الأفراد الذين عانوا من احتيال مالي.

طرق وأساليب حماية أمن المعلومات.

ما هي الدروس والعبر التي يمكن الاستفادة منها لمنظمات الأعمال فيما يخص أمن وسرية البيانات؟

من الدروس المستفادة لمنظمات الأعمال نذكر:

ü🔔 التشفير والتخزين الآمن للبيانات: يجب أن تُخزن البيانات الحساسة بشكل مشفر وآمن. مع ضرورة تحديث الأنظمة. وأن تتابع الشركات بانتظام تحديثات الأمان وتغلق الثغرات في وقت مبكر. بهدف استخدام أحدث تقنيات التشفير لحماية البيانات الحساسة عند تخزينها أو نقلها.

ü🔔 التوعية والتدريب المستمر للموظفين حول كيفية الحفاظ على أمان المعلومات وحمايتها من التسرب.

ü🔔 الرقابة الداخلية والامتثال للوائح القانونية: يجب على الشركات وضع آليات رقابية داخلية للتحقق من كيفية التعامل مع البيانات الشخصية. مع التأكيد على الامتثال للقوانين مثل اللائحة العامة لحماية البيانات (GDPR) واللوائح الأمريكية الأخرى لحماية البيانات. واتباع أفضل الممارسات المتعلقة بحماية الخصوصية.

ü🔔 الشفافية في التواصل مع العملاء: من الضروري الحصول على موافقة واضحة من العملاء حول كيفية استخدام بياناتهم ومعالجتها. وفي حالة حدوث تسرب للبيانات. يجب على الشركات التحرك بسرعة لإبلاغ المتضررين واتخاذ الإجراءات اللازمة لتقليل الأضرار.

ü🔔 تعزيز حماية البيانات: يجب على الشركات والمؤسسات تطبيق تدابير صارمة لحماية البيانات. مثل التشفير وأنظمة التحكم في الوصول.

ü🔔 التدريب والتدقيق المستمر: التدريب الدوري للموظفين والقيام بمراجعات دورية لأنظمة الأمان يمكن أن يساعد في تقليل مخاطر تسرب المعلومات.

ü🔔 وضع خطط استجابة فعالة: يجب أن تكون لدى الشركات خطط واضحة للاستجابة لحوادث اختراق البيانات. لضمان حماية الأفراد المتضررين والحد من الأضرار.

ü🔔 هذه الحالات توضح أهمية حماية البيانات الشخصية. وخاصة في البيئات التي قد يؤدي فيها الإهمال إلى تعريض حياة الأفراد للخطر.

ختاما إن الفضاء الإلكتروني بما يحمله لنا من فوائد والتقنيات الحديثة وما نقلته لنا من سهولة في إنجاز المهام إلا أن المخاطر التي تحيق بهذه الأنشطة يجعل من واجبنا أن نتعامل بحذر شديد ونتخذ كافة السبل والاحتياطات الأمنية اللازمة للحفاظ على سر المعلومات والبيانات التي تتعامل بها.

كما تمثل التسربات الكبيرة للبيانات تهديداً كبيراً للشركات في مختلف الجوانب مثل فقدان الثقة والسمعة فضلاً عن الامتثال لا تنص عليه القوانين من عقوبات وغرامات. لذا يتطلب الأمر استثمارات كبيرة في حماية البيانات لضمان عدم تعرض الشركات للأزمات المستقبلية.

المراجع.

- البادي، سعيد بن سالم والجنيبي، زايد بن حمد وحمزة، يوسف الشيخ يوسف والعطاء، محمود احمد. (2016). الجريمة الالكترونية في المجتمع الخليجي وكيفية مواجهتها. البحث الفائز بالمركز الأول في مسابقة جائزة الأمير نايف بن عبد العزيز للبحوث الأمنية لعام 2015. أكاديمية قابوس لعلوم الشرطة. نزوى. سلطنة عمان.

- الفوال، عصام. (2020). تقييم إمكانية الاستثمار في تطبيق نظام إدارة أمن المعلومات في قطاع الخدمات والاتصالات السورية. رسالة ماجستير في إدارة الأعمال. الإدارة التنفيذية. المعهد العالي لإدارة الأعمال HIBA. وزارة التعليم العالي. سوريا.

- المستقبل. (2021). 17 مليون تسريب للبيانات الشخصية على الانترنت خلال عام رغم العقوبات والإنفاق الواسع على أمن المعلومات. المستقبل. تم الاسترجاع من الرابط https://2u.pw/sFPUgh .

- سولو، اليسيا. (2018، يناير،11). ما وراء انتهاكات الخصوصية: إعادة تنشيط نهج القانون العام في التعامل مع انتهاكات البيانات. صحيفة ذا يال لو . تم الاسترجاع من الرابط https://papers.ssrn.com/sol3/papers.cfm?abstract_id=3833077.

- شعبان، سمير. (2009). الجريمة الالكترونية ، مقاربة تحليلية لتحديد مفهوم الجريمة والمجرم. جامعة باتنة. الجزائر.

- عبد الجابر، يوسف خليلي يوسف. (2013). مدى فاعلية إجراءات الرقابة الداخلية في توفير أمن المعلومات الالكترونية في الشركات الصناعية الأردنية. رسالة ماجستير في المحاسبة والتمويل. كلية الأعمالز جامعة الشرق الأوسط. الأردن.

- مورجن، مورجن. (2022). حالات خرق البيانات في عام 2022. موقع للناس. تم الاسترجاع من الرابط :

- https://www.forthepeople.com/practice-areas/data-privacy-attorneys/data-breach-cases-in-2022/?amp